Correntes

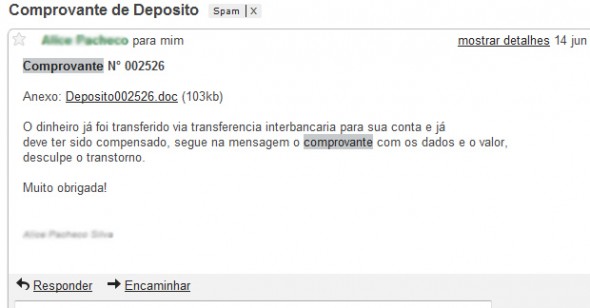

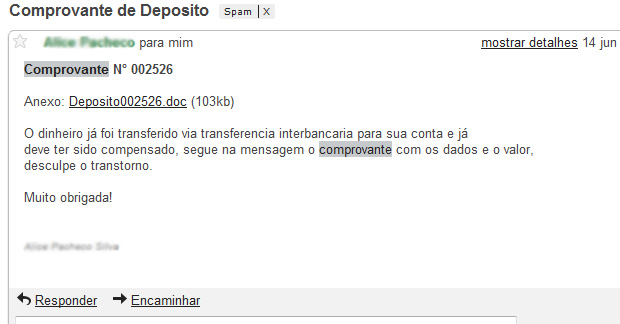

E-mail com comprovante de depósito bancário instala vírus

Onda de e-mails com falsos comprovantes de depósitos que são iscas para instalação programas maliciosos que danificam a máquina além de roubar dados do usuário.

O golpe virtual não é novo! O criminoso envia um e-mail com um texto qualquer que faça com que o destinatário queira clicar no link presente na mensagem.

O usuário menos atento acaba clicando no tal link e, para sua surpresa, nada acontece. Na maioria das vezes, uma página em branco é mostrada à vitima, que nem desconfia que está infectado com algum tipo de script que, a partir de então, faz com que seu computador fique “aberto” para futuras invasões!

Os chamados Trojan Horses, ou Cavalos de Tróia, funcionam mais ou menos da mesma maneira que o Cavalo de Tróia do poema épico Ilíada, escrito por Homero: Um “presente” é dado a alguém e quando esse é levado para dentro de casa, faz algum estrago na residência de seu anfitrião.

Um dos cavalos de tróia mais famosos e mais devastadores que surgiram foi o I Love You. No ano 2000, esse vírus se espalhou rapidamente usando uma técnica diferente para infectar as máquinas dos usuários: Era enviado automaticamente para todos os contatos cadastrados nos arquivos da máquina contaminada. O destinatário, ao clicar na mensagem recebida, tinha sua máquina infectada e o ciclo se repetia, infectando novas máquinas!

De acordo com o Centro de Reclamações de Crimes pela Internet dos EUA, foram gastos em torno de 15 bilhões de dólares para se controlar a “epidemia” do I Love You.

Com o tempo, os criminosos digitais perceberam que era muito melhor entrar no sistema do usuário de maneira silenciosa, fazer a “limpa” lá dentro – roubando dados confidenciais como dados bancários – e sair de fininho, sem que a vítima perceba.

Aliado a isso, a evolução na tecnologia dos antivírus fez com que os e-mails com anexos maliciosos já não fossem tão eficientes para infecções nos computadores. A maioria dos antivírus passou a detectar o perigo antes mesmo do usuário receber o e-mail contaminado. Por isso, os hackers tiveram que pensar em outras maneiras de invadir as máquinas das vítimas.

Que tal, ao invés de anexar ao e-mail, deixar o código malicioso hospedado em algum lugar na web e fazer com que a própria vítima chegue até ele?

Daí nasceu o phishing (não nessa mesma ordem!), prática que consiste em fazer com que o usuário acabe por liberar seus dados acreditando que os está entregando para uma fonte confiável.

Em outras palavras, o usuário entra em uma página de banco – sem perceber que ela é falsa – e digita seu numero de conta e sua senha. Esses dados acabam sendo enviadas para algum criminoso e o usuário, muitas vezes, nem fica sabendo disso.

O termo phishing ficou conhecido em 1997, quando alguns hackers começaram a imitar as páginas de login da América On Line e com isso chegavam a roubar milhares e senhas dos usuários da provedora.

Ainda hoje, os hackers se aproveitam dos assuntos da moda para disparar e-mails para as vítimas. São textos e imagens com links para:

– Vídeos polêmicos;

– Sites de notícias falsos;

– Aviso de um “amigo” avisando que você está sendo traído;

– Se resolver problemas com seu CPF;

– Baixar um comprovante de depósito (que nunca houve!).

Falso vídeo erótico usando o jogador Neymar como isca instala o vírus Branbra.GYI desde 2003 - Fonte: Terra

Aqui no E-farsas já mostramos casos em que os hackers se aproveitaram de assuntos que estavam bombando na época, como um link para um falso vídeo do suposto assassino confesso da menina Isabella Nardoni ou um convite para participar do Big Brother Brasil!

Muitas vezes, a falsificação é tão mal feita que nem é preciso se fazer uma análise criteriosa para se perceber a fraude: Erros de português, diferenças gritantes entre o layout original e a cópia, etc.

Algumas dicas para não cairmos nesses golpes:

– Use um bom antivírus e deixe sempre atualizado;

– Nunca clique (ou evite ao máximo clicar) em links de remetentes desconhecidos;

– Ao entrar em sites de bancos, verifique se no rodapé (ou barra de status) do navegador há um cadeado, provando que a página está protegida;

– Nos sites seguros como os de bancos, o endereço inicia-se com “https”, esse “s” indica que a página é segura;

O excelente Monitor das Fraudes trás uma enorme lista de histórias usadas pelos criminosos para enganar suas vítimas.

Quem ficou curioso e quer saber como são feitos os trojans, aqui tem um tutorial ensinando: http://www.hardware.com.br/dicas/como-funcionam-trojans.html